- Início

- The Thinking Wire

- A Camada de Intenção: Por Que a Melhor Governança de IA É Aquela Que Ninguém Percebe

A Camada de Intenção: Por Que a Melhor Governança de IA É Aquela Que Ninguém Percebe

Um desenvolvedor digita: “Preciso de um ambiente de staging com banco Postgres e cache Redis.” Nada de Terraform. Nada de YAML. Nenhum pull request contra um repositório de infraestrutura. A plataforma provisiona exatamente o que foi pedido, aplica as políticas de segurança da organização, marca os recursos para alocação de custos e gera uma trilha de auditoria completa.

O desenvolvedor nunca viu a governança. Esse é o objetivo.

O Spacelift Intent, lançado no início de 2026, permite que desenvolvedores provisionem infraestrutura em linguagem natural enquanto times de plataforma aplicam políticas nos bastidores. É um produto útil. Também é uma instância de algo maior: um padrão arquitetural em que a governança se torna invisível para quem ela governa.

Esse padrão está aparecendo em toda parte. E muda o que “governança” significa na prática.

O padrão: governança como meio, não como mensagem

Três sistemas independentes, construídos por três organizações diferentes para três problemas diferentes, convergem no mesmo design.

Spacelift Intent traduz linguagem natural em infraestrutura. Times de plataforma definem políticas, restrições de custo e requisitos de segurança. Desenvolvedores descrevem o que precisam. O sistema reconcilia os dois lados. Como Logan Stuart, Diretor de Engenharia na Cityblock Health, colocou: “A maioria dos engenheiros de software entende muito de linguagens de programação e muito pouco de nuvem.” O Intent encurta essa distância sem exigir que desenvolvedores aprendam arquitetura cloud. A governança acontece na camada de tradução.

Google Gemini API Skills impõem conformidade com especificações durante a geração de código. Um skill é um conjunto estruturado de regras (padrões de código, convenções de API, restrições arquiteturais) que o modelo segue durante a geração. O Google reportou uma taxa de aprovação de 96,3% contra especificações. O desenvolvedor pede código. O skill impõe os padrões da organização. O desenvolvedor nunca escreve uma regra de linting nem lê um guia de estilo. A governança está embutida no passo de geração.

Harnesses do Claude Code (arquivos CLAUDE.md) injetam restrições organizacionais no nível do prompt. Um harness pode impor regras de workflow git, requisitos de testes, convenções de estrutura de arquivos e limites de segurança. O desenvolvedor interage com um assistente de IA. O harness garante que toda interação respeite a política da organização. Nenhum passo de compliance separado. Nenhuma revisão manual para aderência a regras básicas. A governança mora na configuração.

Mesmo padrão. Três implementações. A parte governada (desenvolvedor, usuário, operador) nunca interage com a governança diretamente. Interage com uma ferramenta que tem governança embutida na sua operação.

Por que governança invisível funciona melhor

Governança visível cria atrito. Atrito cria contornos. Contornos criam sistemas paralelos. Sistemas paralelos criam exatamente os riscos que a governança deveria prevenir.

Isso não é teoria. Toda organização com um time centralizado de infraestrutura já viu desenvolvedores subindo recursos na nuvem sem tags porque o processo oficial de provisionamento levava três dias. Toda organização com um comitê de revisão de segurança já viu times publicarem funcionalidades sem revisão porque o ciclo de revisão não acompanhava o ciclo de release.

O modo de falha da governança visível é previsível: times de compliance impõem regras, times de entrega desviam delas, e a organização acaba com dois sistemas. O oficial (lento, conforme, usado para auditorias) e o real (rápido, sem governança, usado em produção).

Governança invisível elimina esse modo de falha removendo a escolha. Quando a governança é o meio pelo qual o trabalho acontece, não existe caminho que a contorne. Um desenvolvedor usando o Spacelift Intent não consegue provisionar infraestrutura fora de conformidade porque a camada de tradução impõe conformidade. Um desenvolvedor usando um harness do Claude Code bem configurado não consegue pular testes porque o harness exige isso antes de qualquer commit.

Joe Hutchinson, Líder de Plataforma na Vega, descreveu o Intent como “mais adequado para experimentação.” Essa observação importa. Experimentação é precisamente onde a governança falha nos modelos tradicionais. Desenvolvedores experimentam em sandboxes sem nenhuma política, depois promovem esse código para produção. A zona livre de governança se torna a origem de incidentes em produção.

Quando a própria experimentação é governada de forma invisível, o ciclo inteiro é coberto. Não porque alguém escreveu uma política sobre governança de sandbox. Porque a ferramenta simplesmente não tem um modo sem governança.

A camada de especificação é a camada de governança

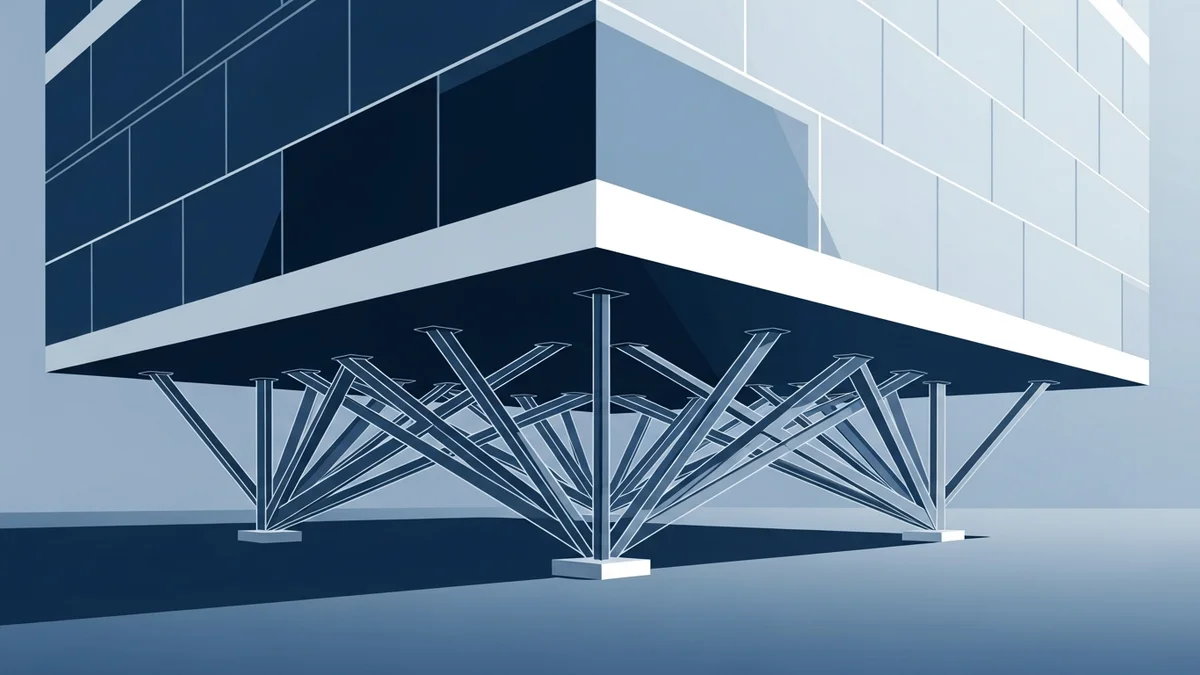

O que Spacelift, Google e Anthropic construíram são implementações diferentes da mesma abstração: uma camada de especificação que fica entre a intenção humana e a execução do sistema.

A camada de especificação traduz. Ela pega o que o humano quer (declarado em linguagem natural, numa definição de skill, num arquivo de harness) e produz o que o sistema precisa (planos Terraform, código conforme, interações de IA governadas). A governança vive nas regras de tradução, não em um mecanismo de enforcement separado.

Como exploramos em Segurança Dependente de Configuração, o comportamento de sistemas de IA varia drasticamente conforme a configuração. Um modelo que se comporta de forma segura em uma configuração pode se comportar de forma insegura em outra. A camada de especificação é a resposta para essa constatação. Em vez de testar toda configuração possível (impossível), você torna a camada de especificação o único caminho para configuração. A superfície de ataque encolhe de infinita para administrável.

Essa é também a extensão natural do que documentamos em Especificações de Agentes São Artefatos de Governança. Naquele ensaio, argumentamos que especificações pertencem à infraestrutura de compliance junto com políticas de IAM. A camada de intenção leva o argumento adiante: especificações não devem apenas governar agentes. Devem ser a interface pela qual toda interação com o sistema ocorre.

O problema da trilha de auditoria se resolve sozinho

Governança tradicional cria trilhas de auditoria por meio de logging, monitoramento e revisão periódica. Alguém provisiona infraestrutura. Um sistema separado registra o evento. Uma equipe diferente revisa os logs trimestralmente.

Numa arquitetura de camada de intenção, a trilha de auditoria é subproduto da operação normal. Cada requisição ao Spacelift Intent é uma declaração em linguagem natural que produziu um resultado específico de infraestrutura. A requisição, a tradução, a avaliação de política e o resultado são todos capturados como uma cadeia única de eventos. Não é necessário um sistema de auditoria separado porque o sistema de provisionamento é o sistema de auditoria.

O mesmo vale para harness engineering. Todo arquivo CLAUDE.md tem controle de versão. Toda interação governada por aquele harness produz output moldado pelas suas restrições. O diff entre versões do harness mostra exatamente o que mudou na governança e quando. O histórico do Git se torna a trilha de auditoria de compliance.

Isso importa para indústrias reguladas. SOC 2, ISO 27001 e frameworks setoriais exigem evidência de execução de controles. Uma arquitetura de camada de intenção produz essa evidência como consequência natural da operação, não como atividade separada de compliance. O custo de prontidão para auditoria cai para perto de zero.

Onde esse padrão falha

Governança invisível tem um modo de falha que vale nomear: falhas invisíveis.

Quando a governança é visível, sua ausência também é visível. Um desenvolvedor que pula uma revisão de segurança sabe que pulou. Um gestor que pergunta sobre compliance recebe uma resposta clara: a revisão aconteceu ou não aconteceu.

Quando a governança é invisível, sua ausência também é invisível. Se o motor de políticas do Spacelift Intent tem uma configuração errada, desenvolvedores continuam provisionando infraestrutura que parece governada mas não é. Se um harness CLAUDE.md tem uma restrição faltando, o assistente de IA continua produzindo output que parece governado mas carece de um controle específico.

A mitigação é testar a própria camada de governança. Testes de política-como-código. Validação de harness. Análise de cobertura de especificações. São disciplinas novas que a maioria das organizações ainda não construiu. As organizações adotando governança invisível sem investir em testes de governança estão trocando um risco (desenvolvedores contornando governança visível) por outro (falhas silenciosas de governança).

A segunda limitação é escopo. Governança invisível funciona para processos repetitivos e bem compreendidos. Provisionamento de infraestrutura. Geração de código. Deploys padronizados. Funciona menos bem para situações inéditas onde as regras de governança ainda não foram escritas porque ninguém antecipou o cenário.

Um time de plataforma consegue codificar políticas para padrões de infraestrutura conhecidos. Não consegue codificar políticas para padrões que ainda não existem. A camada de intenção resolve bem 90% dos casos. Os 10% restantes ainda precisam de julgamento humano, processo visível e revisão explícita.

A mudança organizacional

Adotar governança invisível muda quem faz o quê.

Times de plataforma deixam de ser processadores de tickets e passam a ser autores de políticas. Em vez de revisar requisições de infraestrutura, escrevem as regras que avaliam requisições de infraestrutura. Seu output muda de aprovações para especificações. É trabalho de maior alavancagem, mas exige um conjunto de habilidades diferente. Escrever um módulo Terraform é diferente de escrever uma política que avalia planos Terraform arbitrários.

Desenvolvedores se tornam consumidores de serviços governados, não participantes de compliance. Param de pensar em governança completamente. Esse é o objetivo, e carrega um risco: desenvolvedores que nunca pensam em governança perdem a capacidade de raciocinar sobre ela. Quando encontram os 10% de casos que exigem raciocínio explícito sobre governança, podem não ter o discernimento para reconhecê-los.

Times de segurança e compliance se tornam revisores de especificações, não fiscalizadores de processos. Seu trabalho muda de verificar se a governança aconteceu para validar se a camada de governança está especificada corretamente. Auditar um motor de políticas é diferente de auditar decisões individuais. É mais eficiente, mas exige compreensão técnica mais profunda.

O que isso significa para a sua organização

Se você está construindo ou comprando ferramentas de desenvolvimento assistidas por IA, faça uma pergunta: a ferramenta embute governança, ou exige que governança seja aplicada separadamente?

Ferramentas que embutem governança serão adotadas. Ferramentas que exigem passos separados de governança serão contornadas. Isso não é previsão sobre natureza humana. É observação sobre o que já aconteceu, repetidamente, em toda organização que tentou acoplar governança a workflows de engenharia que se movem rápido.

O time do Spacelift resumiu bem: “IA é mais eficaz quando ajuda a traduzir intenção em ação respeitando as regras que times de plataforma já utilizam.” Troque “IA” por “ferramentas” e “times de plataforma” por “times de governança” e você tem o princípio geral.

Governança que habilita é adotada. Governança que bloqueia é contornada. A camada de intenção é o padrão arquitetural que torna governança habilitadora possível.

Construa a camada de especificação. Embuta as regras. Torne a governança invisível.

Depois teste a camada de especificação sem piedade, porque governança invisível que falha de forma invisível é pior do que nenhuma governança.

Fontes

- Spacelift. “What We Learned From Platform Teams Using Spacelift Intent.” Março 2026.

- Google. “Gemini API Docs MCP and Developer Skills.” Abril 2026.

- Anthropic. “Harness Engineering Principles.” 2026.

A Victorino projeta governança que habilita velocidade em vez de bloqueá-la: contato@victorino.com.br | www.victorino.com.br

Todos os artigos do The Thinking Wire são escritos com o auxílio do modelo LLM Opus da Anthropic. Cada publicação passa por pesquisa multi-agente para verificar fatos e identificar contradições, seguida de revisão e aprovação humana antes da publicação. Se você encontrar alguma informação imprecisa ou deseja entrar em contato com o editorial, escreva para editorial@victorino.com.br . Sobre o The Thinking Wire →

Se isso faz sentido, vamos conversar

Ajudamos empresas a implementar IA sem perder o controle.

Agendar uma Conversa