- Início

- The Thinking Wire

- A Caixa Delimitadora Vem da Infra, Não do Prompt

A Caixa Delimitadora Vem da Infra, Não do Prompt

Um LLM decidindo seus próprios limites de segurança não é um modelo de segurança. Essa frase resume o anúncio que a Docker publicou em abril, e resume também o deslocamento silencioso que vem acontecendo na maneira como empresas sérias pensam governança de agentes de IA.

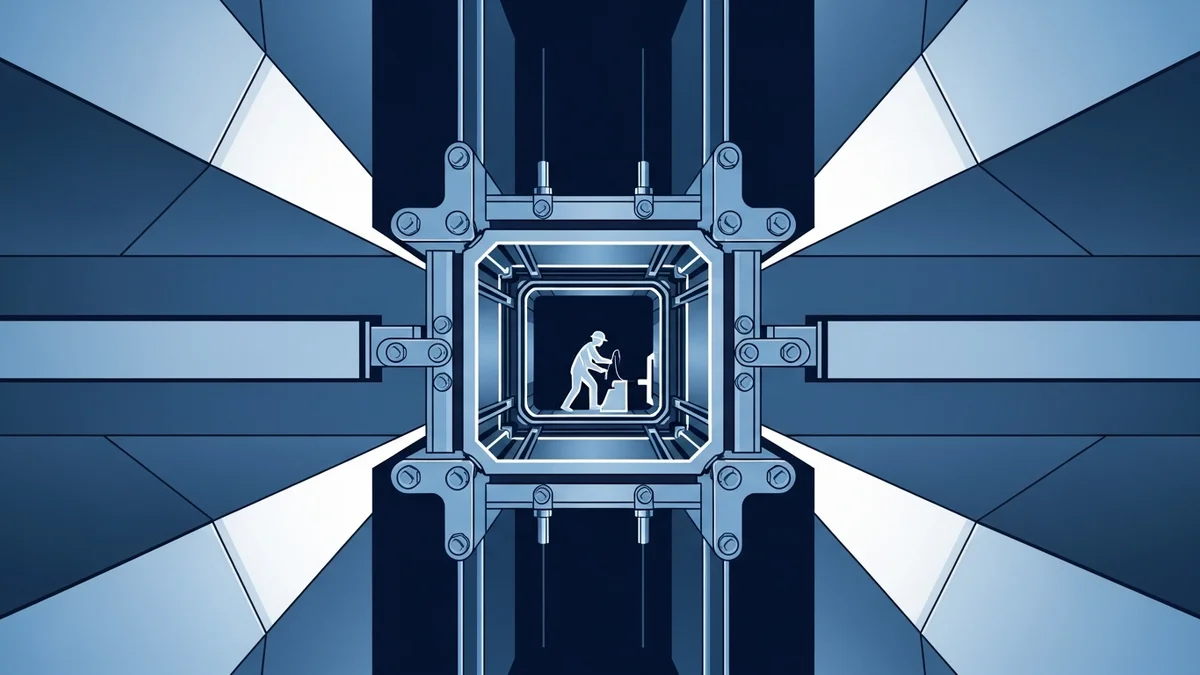

A Docker lançou o Sandboxes: cada agente de código roda dentro de uma microVM dedicada, com kernel próprio, isolada por hardware. Não é novidade técnica. Firecracker, da AWS, existe desde 2018. Kata Containers tem história parecida. O que mudou foi o endereço do problema. A Docker não está oferecendo uma feature de segurança adicional ao Docker Desktop. Está dizendo, com a autoridade de quem definiu a forma como empresas empacotam software nos últimos doze anos, que o lugar certo para desenhar os limites de um agente é a camada de infraestrutura, não a camada do modelo.

O tamanho do problema

Os números que a Docker cita para justificar a investida são internos, então vale o desconto do ceticismo. Ainda assim, dão o sinal. Mais de 25% do código em produção da empresa é escrito por IA. Desenvolvedores que usam agentes completam cerca de 60% mais pull requests. Se esses números refletem o que está acontecendo em times comparáveis, e as conversas com líderes de engenharia sugerem que sim, então a superfície de execução de código gerado por máquina passou a rivalizar com a superfície de código escrito por humanos em volume e em velocidade.

Volume e velocidade não seriam problema se os agentes operassem com as mesmas garantias de um humano sênior revisando cada alteração. Não operam. Um agente decide, em um único loop, ler arquivos do sistema, executar comandos, instalar dependências, acessar APIs externas e aplicar mudanças em repositórios. Tudo isso guiado por um prompt, uma política textual e um otimismo disfarçado de produtividade.

Até recentemente, a resposta padrão para esse risco era mais prompt. “Não execute comandos destrutivos.” “Não acesse dados sensíveis.” “Peça aprovação antes de apagar arquivos.” O time de segurança escrevia uma política em inglês ou português, o modelo lia, e torcia-se para que ele obedecesse. A caixa delimitadora vinha de uma instrução. O modelo era juiz e réu da sua própria sentença.

O que muda com microVMs

A microVM faz o mesmo tipo de deslocamento que aconteceu quando contêineres substituíram instalações diretas no servidor. O que era acordo entre processos vira fronteira do sistema. No caso da Docker Sandboxes, cada agente roda em uma máquina virtual leve, com kernel próprio e isolamento por hardware. Se o agente tentar escapar da caixa, não há caixa para escapar: o sistema hospedeiro nunca foi acessível.

O desenho é multiplataforma. No macOS, usa Hypervisor.framework. No Windows, Windows Hypervisor Platform. No Linux, KVM. Os três caminhos chegam ao mesmo contrato: o kernel do agente é outro, a memória do agente é outra, o dispositivo de rede do agente é outro. A superfície compartilhada é pequena o suficiente para ser auditada. A promessa de “cold start quase instantâneo” merece cautela em cargas reais, mas o ponto arquitetural se mantém mesmo quando o desempenho varia.

Isso também elimina o improviso do Docker-in-Docker, que há anos é usado para aproximar esse tipo de isolamento sem entregá-lo de verdade. Rodar Docker dentro de contêineres sempre exigiu flags privilegiadas, sockets compartilhados ou montagens frágeis. Cada uma dessas concessões virava uma rota de fuga em potencial. A microVM troca esse arranjo por um contrato explícito.

Por que o gesto importa mais que a engenharia

Já explorei antes, em O Padrão de Contenção e em A Convergência da Contenção, como NVIDIA, OpenAI, Cursor e Zenity chegaram ao mesmo desenho em semanas diferentes: políticas declarativas, proxies de saída, isolamento de credenciais. O que a Docker acrescenta ao movimento não é uma ideia nova. É uma ideia antiga levada para o lugar certo da pilha.

A Docker é a empresa que ensinou uma geração de desenvolvedores que o ambiente de execução é um artefato versionável. Quando ela diz que o limite de um agente precisa morar no mesmo plano onde mora a imagem, a rede e o volume, muita gente que ainda tratava segurança de agente como problema de prompt passa a tratar como problema de infraestrutura. Essa é a mudança. Não é a microVM em si. É a Docker, com seus milhões de usuários, dizendo em voz alta o que o padrão já estava sussurrando: a caixa delimitadora vem da infra, não do prompt.

O que isso não resolve

Vale a honestidade. Isolamento não é autorização. Um agente dentro de uma microVM contínua podendo fazer dano se estiver com credenciais erradas na mão. Se uma chave de produção for injetada no sandbox, o isolamento de kernel não impede a operação destrutiva que usa aquela chave. Ele apenas impede que o agente contamine o sistema hospedeiro ao executar.

A microVM resolve a camada de execução. Sobra a camada de identidade e a camada de observabilidade. Quem é o agente? Com que credenciais ele entra? O que ele fez enquanto esteve dentro da caixa? A Docker ainda precisa mostrar como a fronteira da microVM aparece como primitiva de governança, e não apenas como detalhe de runtime. Auditoria, rastreamento de ações, integração com sistemas de identidade corporativa: é nesse trio que a próxima rodada de maturidade se decide.

Também vale lembrar que paridade multiplataforma nem sempre é paridade de desempenho. Hypervisor.framework no macOS, Windows Hypervisor Platform e KVM no Linux têm características operacionais distintas. Um time sério vai pilotar nos três sistemas antes de confiar no mesmo SLA.

Para o conselho e para o CIO

A tradução executiva desse movimento é curta. Se a sua empresa usa agentes de IA em qualquer trecho do ciclo de desenvolvimento, e cada vez mais empresas usam, a pergunta de segurança precisa sair do RFP do modelo e entrar no inventário da infraestrutura. Não basta perguntar qual é o prompt de sistema do agente. É preciso perguntar onde ele executa, o que ele pode alcançar e como isso é auditado.

A Docker Sandboxes é uma peça dessa resposta, não a resposta inteira. O valor de acompanhar o lançamento não é decidir comprar ou não o produto. É reconhecer que o mercado acabou de oficializar o local onde os limites de agentes passam a viver. Quem desenhar o restante da pilha de governança em volta desse ponto, com identidade forte, log imutável e política legível por máquina e por humano, sai na frente. Quem continuar escrevendo regras de segurança em prompt vai descobrir, mais tarde do que seria confortável, que o modelo nunca assinou aquele contrato.

Fontes

- Docker. “Why MicroVMs: The Architecture Behind Docker Sandboxes.” Abril 2026.

Ajudamos equipes a aplicar limites de agentes na camada de infraestrutura: contato@victorino.com.br | www.victorino.com.br

Todos os artigos do The Thinking Wire são escritos com o auxílio do modelo LLM Opus da Anthropic. Cada publicação passa por pesquisa multi-agente para verificar fatos e identificar contradições, seguida de revisão e aprovação humana antes da publicação. Se você encontrar alguma informação imprecisa ou deseja entrar em contato com o editorial, escreva para editorial@victorino.com.br . Sobre o The Thinking Wire →

Se isso faz sentido, vamos conversar

Ajudamos empresas a implementar IA sem perder o controle.

Agendar uma Conversa