- Início

- The Thinking Wire

- Quando a Plataforma Vira Governança: O Que a OpenAI Construiu (e o Que Falta)

Quando a Plataforma Vira Governança: O Que a OpenAI Construiu (e o Que Falta)

A OpenAI publicou em março de 2026 um artigo de engenharia descrevendo o que construiu para transformar a Responses API em um ambiente computacional completo para agentes. Shell tool com acesso Unix. Agent loop com streaming multiplexado. Compactação nativa de contexto. Container com filesystem, SQLite e proxy de saída. Skills reutilizáveis.

Lido como artigo de engenharia, é competente. Lido como anúncio de produto disfarçado de post técnico, é previsível. Mas lido como sinal de mercado, é significativo: a OpenAI está construindo governança dentro da plataforma. E isso muda o campo para qualquer organização que opera agentes em produção.

O ambiente completo

O artigo detalha cinco componentes que, juntos, transformam um modelo de linguagem em algo mais próximo de um operador de sistema.

O shell tool é o mais direto. Em vez de limitar agentes a Python via code interpreter, a OpenAI abriu acesso ao shell Unix completo. Go, Java, Node, servidores, APIs. Os modelos GPT-5.2 e superiores foram treinados especificamente para operar nesse ambiente. A implicação é clara: o agente deixou de ser um gerador de código Python para se tornar um operador de infraestrutura.

O agent loop na Responses API orquestra o ciclo propor-executar-responder. Suporta execução concorrente com streaming multiplexado e impõe limites de saída para prevenir estouro de contexto. Como exploramos em O Loop do Agente Codex na Produção, a lógica central de orquestração é simples. O que mudou é a escala de capacidades que esse loop agora coordena.

A compactação é onde o artigo fica tecnicamente interessante. É uma capacidade treinada no modelo, não um pós-processamento externo. O modelo produz representações comprimidas e eficientes em tokens, disponíveis automaticamente no servidor ou via endpoint /compact. A OpenAI chama isso de primitivo nativo. É uma descrição precisa.

O container context oferece filesystem para staging de dados, SQLite para consultas estruturadas e um proxy de saída sidecar. Esse proxy merece atenção especial.

E as Agent Skills são pacotes reutilizáveis no formato SKILL.md, alinhados com o padrão aberto de Agent Skills (originado pela Anthropic e adotado por mais de 30 ferramentas). Conhecimento procedural empacotado: o agente não precisa redescobrir como usar o Salesforce a cada sessão.

O proxy de saída e a injeção de segredos

O componente mais relevante para governança é o proxy de egress com injeção de segredos por domínio.

O modelo funciona assim: o agente nunca vê credenciais reais. Vê placeholders. Quando uma requisição sai do container, o proxy sidecar intercepta, verifica se o domínio de destino está na allowlist, e só então injeta as credenciais reais. Duas camadas de allowlist: uma no nível da organização, outra no nível da requisição.

Como analisamos em O Padrão de Contenção, a indústria convergiu para isolamento estrutural como alternativa à aprovação humana por ação. O proxy de egress da OpenAI é uma instância desse padrão aplicada ao tráfego de saída. O agente opera livremente dentro do container. O controle acontece na fronteira.

É uma arquitetura sensata. E é insuficiente.

O que o artigo não diz

A OpenAI descreve os controles. Não descreve os modos de falha.

Compactação é lossy por definição. Se o modelo comprime contexto para economizar tokens, informação se perde. Quanta? O artigo não quantifica. Em que cenários a degradação compromete a qualidade da resposta? Silêncio. Para tarefas de baixo risco (formatação, consultas simples), a perda provavelmente é aceitável. Para tarefas onde contexto é crítico (análise financeira, compliance, decisões legais), a perda pode ser catastrófica. Sem métricas, é impossível avaliar.

Allowlists controlam para onde o agente pode enviar dados. Não controlam o que ele envia. Um agente com acesso ao Salesforce pode exfiltrar dados de clientes para um endpoint autorizado sem violar nenhuma regra da allowlist. O proxy verifica destino, não conteúdo. Essa distinção importa.

Logs de auditoria não aparecem no artigo. Controle de custos, não mencionado. Isolamento multi-tenant, ausente. Mecanismos de rollback quando um agente executa ações destrutivas, inexistentes na descrição. Para um artigo que posiciona a plataforma como infraestrutura de agentes empresariais, essas omissões não são acidentais. São reveladoras.

Skills como conhecimento procedural

O caso Glean ilustra tanto o potencial quanto os limites das Agent Skills.

A Glean implementou skills para rotear agentes a ferramentas específicas. Resultado inicial: o triggering (a capacidade do modelo de escolher a skill correta) caiu 20%. Recuperou após a equipe adicionar exemplos negativos às definições. A skill do Salesforce evoluiu de 73% para 85% de precisão, com redução de 18,1% no time-to-first-token.

Esses números são honestos e reveladores. Skills não são plug-and-play. Exigem engenharia de prompt iterativa, exemplos negativos, calibração. O formato SKILL.md é portável (qualquer plataforma pode ler um arquivo Markdown). O runtime não é. Skills escritas para a Responses API dependem do shell tool, do container context, do proxy de egress. Migrar para outra plataforma significa reescrever a integração.

Portabilidade de definição com lock-in de execução. É uma combinação que favorece o fornecedor.

A distância entre plataforma e empresa

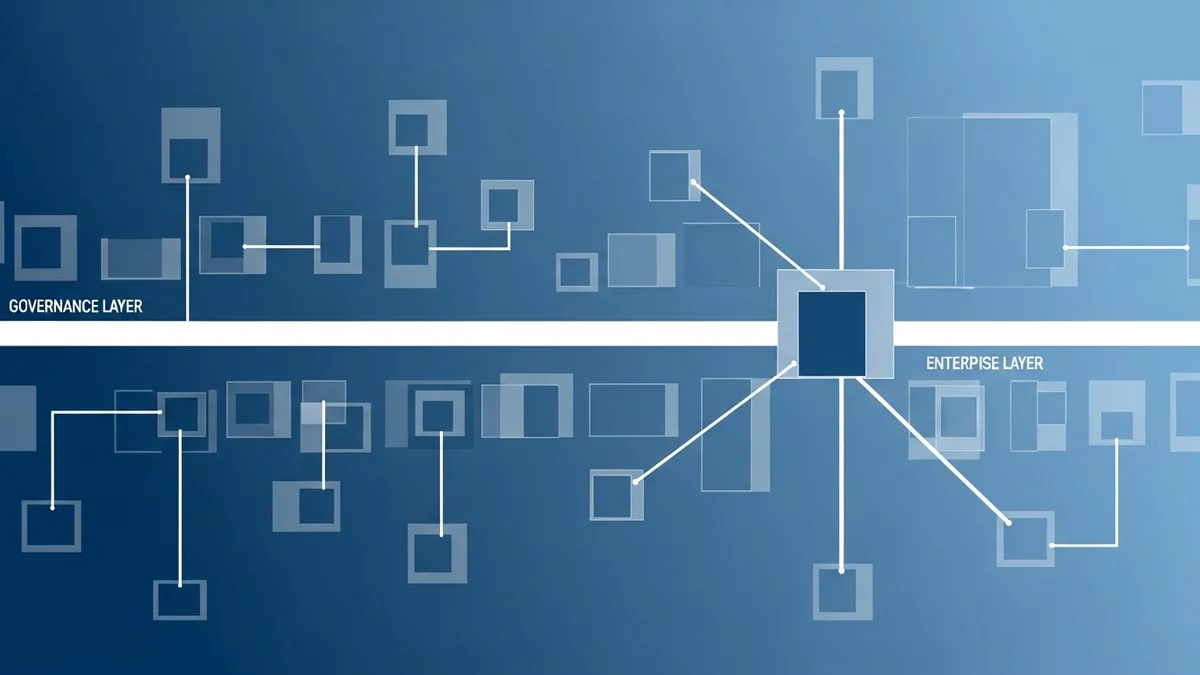

Como documentamos em O Padrão Gaiola, empresas que operam agentes em escala convergiram em um princípio: autonomia máxima dentro de restrições estruturais. A OpenAI agora oferece parte dessas restrições dentro da plataforma. Shell sandboxed, proxy de egress, allowlists, compactação.

A parte que falta é tudo que conecta controles de plataforma a requisitos empresariais.

Considere uma empresa de serviços financeiros que quer usar agentes para automatizar reconciliação. Precisa de: logs de auditoria com retenção de sete anos, controle de acesso baseado em papel, limites de custo por departamento, aprovações escalonadas para operações acima de determinado valor, rollback automatizado em caso de erro, isolamento entre clientes, e relatórios de compliance exportáveis.

A Responses API oferece: shell, container, proxy, compactação.

A distância entre o que a plataforma provê e o que a empresa precisa é onde mora a complexidade real. Não é um problema que a OpenAI deveria resolver. Plataformas constroem primitivos. Empresas constroem sistemas. O erro é confundir um com o outro.

Acesso ao shell como superfície de ataque

A decisão de dar ao agente acesso completo ao shell Unix merece análise separada.

É o movimento correto para expandir capacidades. Code interpreter limitado a Python era uma restrição artificial que impedia casos de uso legítimos. Mas acesso ao shell é, por natureza, a superfície de ataque mais ampla possível em um sistema operacional. Todo comando disponível para um usuário humano agora está disponível para o agente.

A OpenAI mitiga isso com o container (filesystem isolado, proxy de egress, allowlists). São controles necessários. Mas a combinação de modelo generativo com shell completo cria uma classe de riscos que allowlists de domínio não cobrem: execução de comandos destrutivos dentro do container, consumo descontrolado de recursos, loops infinitos, instalação de pacotes maliciosos de repositórios autorizados.

Para ambientes de desenvolvimento e prototipagem, o risco é gerenciável. Para produção empresarial com dados sensíveis, a questão não é se o shell deve estar disponível, mas quais controles adicionais a organização precisa implementar acima do que a plataforma oferece.

Governança como infraestrutura, confirmada

O movimento da OpenAI valida uma tese que defendemos há meses: governança de agentes de IA não é política corporativa. É infraestrutura técnica. Quando a maior fornecedora de modelos do mercado embute proxy de egress, allowlists e compactação na API, está reconhecendo que modelos sem controles de execução não servem para produção.

Isso é progresso real.

O risco é a conclusão prematura. “A OpenAI colocou governança na API, então estamos cobertos.” Não estão. Controles de plataforma cobrem a camada de execução. A camada de negócio (quem pode fazer o quê, com quais dados, sob quais condições, com qual auditoria) permanece responsabilidade da organização.

A pergunta que o artigo da OpenAI nunca faz é a mais importante: quem governa a plataforma? A organização que opera agentes dentro da Responses API depende da OpenAI para manter, atualizar e não modificar unilateralmente os controles de segurança. Allowlists, proxy, compactação, tudo isso é controlado pelo fornecedor. Se a OpenAI decide mudar o comportamento do proxy amanhã, toda empresa que depende dele precisa se adaptar.

Governança de plataforma sem governança sobre a plataforma é uma dependência, não uma solução.

O que isso significa na prática

Para times de engenharia avaliando a Responses API: usem os controles de plataforma como base, não como teto. O proxy de egress é um primitivo útil. Allowlists são um ponto de partida. Mas a lista de controles que a organização precisa implementar acima da plataforma é longa. Auditoria, RBAC, limites de custo, rollback, isolamento de dados.

Para liderança técnica: o fato de a OpenAI construir governança na plataforma confirma que a era de “colocar agentes em produção sem controles” acabou. Se o próprio fornecedor reconhece que modelos precisam de restrições estruturais, a organização que ignora isso não está sendo ágil. Está sendo negligente.

Para quem opera frotas de agentes: skills portáveis são uma boa prática, independente de plataforma. Compactação nativa é valiosa, mas exige testes rigorosos para entender onde a perda de informação é aceitável e onde não é. O shell tool expande capacidades e superfície de ataque simultaneamente. Planeje para ambos.

A OpenAI construiu um andar. O edifício ainda precisa ser erguido.

Fontes

- Bo Xu, Danny Zhang, Rohit Arunachalam. “From model to agent: Equipping the Responses API with a computer environment.” Março 2026.

- Agent Skills. “Agent Skills: Open standard for reusable agent capabilities.” 2026.

Victorino Group ajuda organizações a implementar sistemas de IA governados que conectam capacidades de plataforma com requisitos empresariais: contato@victorino.com.br | www.victorino.com.br

Todos os artigos do The Thinking Wire são escritos com o auxílio do modelo LLM Opus da Anthropic. Cada publicação passa por pesquisa multi-agente para verificar fatos e identificar contradições, seguida de revisão e aprovação humana antes da publicação. Se você encontrar alguma informação imprecisa ou deseja entrar em contato com o editorial, escreva para editorial@victorino.com.br . Sobre o The Thinking Wire →

Se isso faz sentido, vamos conversar

Ajudamos empresas a implementar IA sem perder o controle.

Agendar uma Conversa